Защита информации от утечки по акустическому каналу - это комплекс мероприятий, исключающих или уменьшающих возможность выхода конфиденциальной информации за пределы контролируемой зоны за счет акустических полей.

Для определения эффективности защиты звукоизоляции используются шумомеры. Шумомер - это измерительный прибор, который преобразует колебания звукового давления в показания, соответствующие уровню звукового давления. В сфере акустической защиты речи используются аналоговые шумомеры.

По точности показаний шумомеры подразделяются на четыре класса. Шумомеры нулевого класса служат для лабораторных измерений, первого - для натурных измерений, второго - для общих целей; шумомеры третьего класса используются для ориентированных измерений. На практике для оценки степени защищенности акустических каналов используются шумомеры второго класса, реже - первого.

Измерения акустической защищенности реализуются методом образцового источника звука. Образцовым называется источник с заранее известным уровнем мощности на определенной частоте (частотах).

Выбирается в качестве такого источника магнитофон с записанным на пленку сигналом на частотах 500 Гц и 1000 Гц, модулированным синусоидальным сигналом в 100 - 120 Гц. Имея образцовый источник звука и шумомер, можно определить поглощающие возможности помещения.

Величина акустического давления образцового источника звука известна. Принятый с другой стороны стены сигнал замерен по показаниям шумомера. Разница между показателями и дает коэффициент поглощения.

В тех случаях, когда пассивные меры не обеспечивают необходимого уровня безопасности, используются активные средства. К активным средствам относятся генераторы шума - технические устройства, вырабатывающие шумоподобные электронные сигналы.

Эти сигналы подаются на соответствующие датчики акустического или вибрационного преобразования. Акустические датчики предназначены для создания акустического шума в помещениях или вне их, а вибрационные - для маскирующего шума в ограждающих конструкциях. Вибрационные датчики приклеиваются к защищаемым конструкциям, создавая в них звуковые колебания

Защита информации от утечки по электромагнитным каналам

Защита информации от утечки по электромагнитным каналам - это комплекс мероприятий, исключающих или ослабляющих возможность неконтролируемого выхода конфиденциальной информации за пределы контролируемой зоны за счет электромагнитных полей побочного характера и наводок.

Переносчиком информации являются электромагнитные волны в диапазоне от сверхдлинных с длиной волны 10 000 м.{частоты менее 30 Гц) до субмиллиметровых с длиной волны 1-0,1 мм (частоты от 300 до 3000 ГГц). Каждый из этих видов электромагнитных волн обладает специфическими особенностями распространения как по дальности, так и в пространстве. Длинные волны, например, распространяются на весьма большие расстояния, миллиметровые - наоборот, на удаление лишь прямой видимости в пределах единиц и десятков километров. Кроме того, различные телефонные и иные провода и кабели связи создают вокруг себя магнитное и электрическое поля, которые также выступают элементами утечки информации за счет наводок на другие провода и элементы аппаратуры в ближней зоне их расположения.

Классификация электромагнитных каналов утечки информации

По природе образования

Акустопреобразовательные

Электромагнитные излучения

По диапазону излучения

Сверхдлинные волны

Длинные волны

Средние волны

Короткие волны

По среде распространения

Безвоздушное пространство

Воздушное пространство

Земная среда

Водная среда

Направляющие системы

Для защиты информации от утечки по электромагнитным каналам применяются как общие методы защиты от утечки, так и специфические - именно для этого вида каналов. Кроме того, защитные действия молено классифицировать на конструкторско-технологические решения, ориентированные на исключение возможности возникновения таких каналов, и эксплуатационные, связанные с обеспечением условий использования тех или иных технических средств в условиях производственной и трудовой деятельности.

Конструкторско-технологические мероприятия по локализации возможности образования условий возникновения каналов утечки информации за счет побочных электромагнитных излучений и наводок в технических средствах обработки и передачи информации сводятся к рациональным конструкторско-технологическим решениям, к числу которых относятся:

экранирование элементов и узлов аппаратуры; ослабление электромагнитной, емкостной, индуктивной связи между элементами и токонесущими проводами;

Магнитостатическое экранирование основано на замыкании силовых линий магнитного поля источника в толще экрана, обладающего малым магнитным сопротивлением для постоянного тока и в области низких частот.

С повышением частоты сигнала применяется исключительно электромагнитное экранирование. Действие электромагнитного экрана основано на том, что высокочастотное электромагнитное поле ослабляется им же созданным (благодаря образующимся в толще экрана вихревым токам) полем обратного направления.

Если расстояние между экранирующими цепями, проводами, приборами составляет 10% от четверти длины волны, то можно считать, что электромагнитные связи этих цепей осуществляются за счет обычных электрических и магнитных полей, а не в результате переноса энергии в пространстве с помощью электромагнитных волн. Это дает возможность отдельно рассматривать экранирование электрических и магнитных полей, что очень важно, так как на практике преобладает какое-либо одно из полей и подавлять другое нет необходимости.

Фильтры различного назначения служат для подавления или ослабления сигналов при их возникновении или распространении, а также для защиты систем питания аппаратуры обработки информации. Для этих же целей могут применяться и другие технологические решения.

Эксплуатационные меры ориентированы на выбор мест установки технических средств с учетом особенностей их электромагнитных полей с таким расчетом, чтобы исключить их выход за пределы контролируемой зоны. В этих целях возможно осуществлять экранирование помещений, в которых находятся средства с большим уровнем побочных электромагнитных излучений (ПЭМИ).

Аннотация: В лекции рассматриваются методы и средства защиты акустической(речевой)информации: звукоизоляция, зашумление, подавление диктофонов. Приведены основные требования и рекомендации СТР-К по защите речевой информации.

Методы защиты акустической (речевой) информации разделяются на пассивные и активные. Пассивные методы направлены на ослабление непосредственных акустических сигналов, циркулирующих в помещении, а также продуктов электроакустических преобразований в ВТСС и ОТСС и соединяющих цепях. Активные методы предусматривают создание маскирующих помех и подавление/уничтожение технических средств акустической разведки.

Звукоизоляция

Основным пассивным методом защиты акустической (речевой) информации является звукоизоляция. Выделение акустического сигнала злоумышленником возможно, если отношение сигнал/шум лежит в определенном диапазоне. Основная цель применения пассивных средств защиты информации - снижение соотношения сигнал/шум в возможных точках перехвата информации за счет снижения информативного сигнала. Таким образом, звукоизоляция локализует источники излучения в замкнутом пространстве с целью снижения отношения сигнал/шум до предела, исключающего или значительно затрудняющего съем акустической информации. Рассмотрим упрощенную схему звукоизоляции с точки зрения физики.

При падении акустической волны на границу поверхностей с различными удельными плоскостями большая часть падающей волны отражается. Отражающая способность поверхности зависит от плотности материала, из которого она изготовлена, и скорости распространения звука в ней. Отражение акустической волны можно представить себе как результат соударения молекул воздуха m с молекулами отражающей поверхности M. При этом если M>>m, то скорость массивного шара близка к нулю после удара. В этом случае почти вся кинетическая энергия акустической волны превращается в потенциальную энергию упругой деформации неподвижных шаров. При восстановлении формы деформированные шары (поверхности) сообщают ударяющимся о них молекулам воздуха скорость, близкую к первоначальной, но обратную по направлению – так возникает отраженная волна.

Меньшая часть акустической волны проникает в звукоизолирующий материал и распространяется в нем, теряя свою энергию.

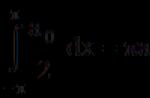

Для сплошных, однородных, строительных конструкций ослабление акустических сигналов, характеризующее качество звукоизоляции, рассчитывается следующим образом (для средних частот):

Масса ограждения, кг;

Частота звука, Гц.

На этапе проектирования выделенных помещений при выборе ограждающих конструкций необходимо придерживаться следующего:

- в качестве перекрытия использовать акустически неоднородные конструкции;

- в качестве пола использовать конструкции, установленные на виброизоляторах, или конструкции на упругом основании;

- лучше использовать подвесные потолки с высоким звукопоглощением;

- в качестве стен и перегородок предпочтительно использование многослойных акустически неоднородных конструкций с прокладками из таких материалов как резина, пробка, ДВП, МВП и т.п.

В любом помещении наиболее уязвимыми с точки зрения акустической разведки являются двери и окна.

Оконные стекла сильно вибрируют под давлением акустической волны , поэтому целесообразно отделить их от рам резиновыми прокладками. По этой же причине лучше применить тройное или хотя бы двойное остекление на двух рамах, закрепленных в отдельных коробах. При этом на внешней раме установить сближенные стекла, а между коробками – звукопоглощающий материал.

Двери обладают существенно меньшими по сравнению с другими ограждающими конструкциями поверхностными плотностями полотен и трудно уплотняемыми зазорами и щелями. Таким образом, стандартная дверь очень плохо защищена, поэтому следует применять двери с повышенной звукоизоляцией. Например, применение уплотняющих прокладок повышает звукоизоляцию дверей на 5-10 дБ. Лучше устанавливать двойные двери с тамбуром и вирбрационной развязкой друг от друга. Характеристики звукопоглощающих свойств различных конструкций приведены в таблицах 14.1 , 14.2 .

| Тип | Конструкция | ||||||

|---|---|---|---|---|---|---|---|

| 125 | 250 | 500 | 1000 | 2000 | 4000 | ||

| Щитовая дверь,облицованная фанерой с двух сторон | без прокладки | 21 | 23 | 24 | 24 | 24 | 23 |

| 27 | 27 | 32 | 35 | 34 | 35 | ||

| Типовая дверь П-327 | без прокладки | 13 | 23 | 31 | 33 | 34 | 36 |

| с прокладкой из пористой резины | 29 | 30 | 31 | 33 | 34 | 41 | |

| Тип | Звукоизоляция (Дб) на частотах Гц | |||||

|---|---|---|---|---|---|---|

| 125 | 250 | 500 | 1000 | 2000 | 4000 | |

| Одинарное остекление | ||||||

| толщина 3 мм | 17 | 17 | 22 | 28 | 31 | 32 |

| толщина 4 мм | 18 | 23 | 26 | 31 | 32 | 32 |

| толщина 6 мм | 22 | 22 | 26 | 30 | 27 | 25 |

| Двойное остекление с воздушным промежутком | ||||||

| 57мм (толщина 3 мм) | 15 | 20 | 32 | 41 | 49 | 46 |

| 90 мм (толщина 3 мм) | 21 | 29 | 38 | 44 | 50 | 48 |

| 57мм (толщина 4 мм) | 21 | 31 | 38 | 46 | 49 | 35 |

| 90 мм (толщина 4 мм) | 25 | 33 | 41 | 47 | 48 | 36 |

Применение звукопоглощающих материалов имеет некоторые особенности, связанные с необходимостью создания оптимального соотношения прямого и отраженного от преграды акустических сигналов. Чрезмерное звукопоглощение снижает уровень сигнала. Значение ослабления звука различными ограждениями приведено в таблице 14.3 .

| Тип ограждения | Звукоизоляция (Дб) на частотах Гц | |||||

|---|---|---|---|---|---|---|

| 125 | 250 | 500 | 1000 | 2000 | 4000 | |

| Кирпичная стена | 0,024 | 0,025 | 0,032 | 0,041 | 0,049 | 0,07 |

| Деревянная обивка | 0,1 | 0,11 | 0,11 | 0,08 | 0,082 | 0,11 |

| Стекло одинарное | 0,03 | - | 0,027 | - | 0,02 | - |

| Штукатурка известковая | 0,025 | 0,04 | 0,06 | 0,085 | 0,043 | 0,058 |

| Войлок (толщина 25мм) | 0,18 | 0,36 | 0,71 | 0,8 | 0,82 | 0,85 |

| Ковер с ворсом | 0,09 | 0,08 | 0,21 | 0,27 | 0,27 | 0,37 |

| Стеклянная вата (толщина 9 мм) | 0,32 | 0,4 | 0,51 | 0,6 | 0,65 | 0,6 |

| Хлопчатобумажная ткань | 0,03 | 0,04 | 0,11 | 0,17 | 0,24 | 0,35 |

Звукопоглощающие материалы - материалы, применяемые для внутренней отделки помещений с целью улучшения их акустических свойств. Звукопоглощающие материалы могут быть простыми и пористыми. В простых материалах звук поглощается в результате вязкого трения в порах (пенобетон, газостекло и т.п.). В пористых материалах кроме трения в порах возникают релаксационные потери, связанные с деформацией нежесткого скелета (минеральная, базальтовая, хлопковая вата). Обычно два вида материала используются в сочетании друг с другом. Один из распространенных видов пористых материалов - облицовочные звукопоглощающие материалы. Их изготавливают в виде плоских плит ("Акмигран", "Акминит", "Силакпор", "Вибростек-М") или рельефных конструкций ( пирамид , клиньев и т.д.), располагаемых или вплотную, или на небольшом расстоянии от сплошной строительной конструкции (стены, перегородки, ограждения и т.п.). На рисунке 14.4 приведен пример звукопоглощающей плиты. Для производства таких плит, как "Акмигран", применяют минеральную или стеклянную гранулированную вату и связующие, состоящие из крахмала, карбоксилцеллюлозы и бентонита. Из приготовленной смеси формируют плиты толщиной 2 см, которые после сушки подвергают отделке (калибруют, шлифуют и окрашивают). Лицевая поверхность плит имеет трещиновую фактуру. Плотность звукопоглощающего материала 350-400кг/м3. Крепление звукопоглощающих плит к перекрытию, как правило, осуществляется с помощью металлических профилей.

Рис. 14.1.

Пористые звукопоглощающие материалы малоэффективны на низких частотах. Отдельную группу звукопоглощающих материалов составляют резонансные поглотители. Они подразделяются на мембранные и резонаторные. Мембранные поглотители представляют собой натянутый холст (ткань), тонкий фанерный (картонный) лист, под которым располагают хорошо демпфирующий материал (материал с большой вязкостью, например, поролон, губчатую резину, строительный войлок и т.д.). В такого рода поглотителях максимум поглощения достигается на резонансных частотах. Перфорированные резонаторные поглотители представляют собой систему воздушных резонаторов (например, резонаторов Гельмгольца), в устье которых расположен демпфирующий материал .

Уровень сигнала за преградой оценивается по следующей формуле:

Рассмотрим пример звукоизоляции ограждения и пола.

В случае, когда речь идет о возведении перегородки с высокими звукоизоляционными свойствами, в качестве эффективной конструкции предлагается рассмотреть перегородку на двух независимых каркасах с обшивкой двумя слоями гипсоволокнистых листов с каждой стороны. В данном случае применяется система, состоящая из двух независимых металлических каркасов толщиной по 50, 75 или 100 мм, которые с двух сторон обшиваются листами ГВЛ в два слоя толщиной по 12,5 мм каждый. При монтаже данной конструкции все элементы металлических каркасов, а также торцы листов ГВЛ, примыкают ко всем прочим конструкциям, в том числе и несущим, через слой виброизоляционного материала толщиной 6 мм. Металлические каркасы монтируются параллельно относительно друг друга с зазором не менее 10 мм для исключения возможных связей между собой. Внутреннее пространство перегородки заполняется звукопоглощающими базальтовыми плитами на толщину, равную не менее 75 % от общей внутренней толщины перегородки. Индекс изоляции воздушного шума перегородкой на двух каркасах по 100 мм с общей толщиной 260 мм равен Rw = 58 дБ, перегородка на основе профилей толщиной по 50 мм обеспечивает величину звукоизоляции равную Rw = 54 дБ при толщине 160 мм

На плиту перекрытия укладываются 2 слоя звукоизолирующего материала, например, стеклянное штапельное волокно. При этом на все стены данного помещения заводится прокладка из одного слоя материала толщиной 20 мм и высотой чуть большей высоты устраиваемой стяжки. Поверх материала настилается разделяющий слой из полиэтиленовой пленки, по которому устраивается бетонная выравнивающая стяжка толщиной 80 мм, армированная металлической сеткой для придания ей повышенной механической прочности.

Для повышения звукоизоляции в помещениях могут устанавливаться акустические экраны на пути распространения звука в наиболее опасных с точки зрения утечки направлениях. Как правило, экраны применяются для защиты временных помещений.

Для ведения конфиденциальных разговоров разработаны также так называемые звукоизолирующие кабины, которые делятся на каркасные и бескаркасные. Первые имеют металлический каркас, на который крепятся звукопоглощающие панели. Кабины с двухслойными звукопоглощающими плитами обеспечивают ослабление звука до 35... 40 дБ. Кабины бескаркасного типа более эффективны. Они собираются из готовых многослойных щитов, соединенных с помощью звукоизолирующих упругих прокладок. Эффективность таких кабин лежит в диапазоне 50…55 дБ.

ПРИКЛАДНАЯ ДИСКРЕТНАЯ МАТЕМАТИКА

2008 Математические основы компьютерной безопасности № 2(2)

МАТЕМАТИЧЕСКИЕ ОСНОВЫ КОМПЬЮТЕРНОЙ БЕЗОПАСНОСТИ

МЕТОДЫ ЗАЩИТЫ РЕЧЕВОЙ ИНФОРМАЦИИ А.М. Гришин

Институт криптографии, связи и информатики Академии ФСБ России, г. Москва

E-mail: [email protected]

В статье рассматриваются основные задачи, которые возникают при построении системы защиты речевых сигналов, и даются рекомендации по их решению.

Ключевые слова: защита речи, криптографические методы защиты.

Человеческая речь, и в частности телефонные переговоры, остается важнейшим каналом информационного взаимодействия. Зачастую развитие и введение в эксплуатацию новых систем связи направлено на совершенствование именно этого метода общения. Одновременно усиливается потребность в обеспечении конфиденциальности речевого обмена и защите информации, имеющей речевую природу.

В настоящий момент разработан достаточно широкий арсенал различных средств защиты (формальных и неформальных), которые могут обеспечить требуемый уровень защищенности разного рода информации, в том числе и речевой. Развитие неформальных средств защиты (законодательных, организационных, морально-этических и т.п.) проводится в рамках общего законодательного процесса и посредством совершенствования соответствующих инструкций.

В России сложилась достаточно разветвленная правовая система, которая регламентирует многие аспекты организации и обеспечения информационной безопасности . Важное место в этой системе занимают требования по лицензированию и сертификации, но возможность применения этих требований к защите собственных информационных ресурсов в собственных же интересах не очевидна . Есть определенные правовые коллизии и в широком применении ряда криптографических средств, строго говоря, не прошедших сертификацию в России, но использующихся в глобальных системах связи.

Причины такого положения, видимо, кроются в необходимости применения различных критериев, в том числе и правовых, в вопросах сертификации коммерческих систем связи (требования по защите информации в коммерческих целях) и систем связи специального назначения (требования по защите гостайны).

На развитие и совершенствование арсенала технических средств защиты речевой информации оказывают влияние многочисленные объективные и субъективные факторы, основные из которых сформулированы ниже.

F1. Речевой и слуховой аппарат человека является прекрасно сопряженной и исключительно помехоустойчивой системой. Поэтому подавление смыслового восприятия речи происходит при отношении шум/сигнал в несколько сотен процентов, а подавление признаков речи (т.е. невозможность фиксации факта разговора) достигается при отношении шум/сигнал «10 и выше .

F2. Аппаратура и системы связи, связанные с обработкой и передачей речевой информации, постоянно совершенствуются и развиваются. Для мобильных телефонов и наладочных компьютеров речевой интерфейс является самым удобным способом обмена информацией. Соответствующие изменения затрагивают как возможные каналы утечки речевой информации, так и методы получения несанкционированного доступа (НСД) к этой информации. Эти процессы требуют адекватной реакции при разработке стратегии защиты и совершенствовании методов защиты речевых сигналов.

F3. Широкое распространение получают принципиально новые автоматизированные и компьютеризованные системы обработки, в которых происходит обработка, накопление и хранение огромных массивов информации, в том числе имеющих речевую природу (записи переговоров, речевая почта, данные акустического контроля и т.п.). В связи с этим требуется разработка технологий и методов защиты речевой информации, передача которой по каналам связи не предполагается.

F4. Постоянно развиваются методы и совершенствуется аппаратура для получения несанкционированного доступа к речевой информации, в частности к телефонным переговорам. В силу своей специфики и протяженности системы связи, предоставляющие услуги телефонных переговоров и речевого общения, являются наиболее уязвимыми для НСД и утечки конфиденциальной информации.

F5. Интеграция России в мировую экономическую систему и динамичное развитие бизнеса, который по своей природе стремится формировать и заполнять имеющиеся пробелы в сфере услуг, приводят к появлению хорошо оснащенных фирм, имеющих значительные технические возможности по НСД к конфиденциальной информации. Это, в свою очередь, меняет модель противника - один из важнейших параметров, которые необходимо рассматривать при разработке мер защиты.

Традиционно рассматривают две основных задачи, которые необходимо решить для предотвращения утечки конфиденциальной речевой информации.

Z1. Задача обеспечения безопасности переговоров в помещении или в пределах контролируемой территории.

Z2. Задача обеспечения защиты речевой информации в канале связи.

Основные факторы, перечисленные выше, позволяют говорить по крайней мере еще о двух направлениях, по которым необходима организация специальных мероприятий и мер защиты.

Z3. Обеспечение постоянного контроля эффективности защиты речевой информации с целью предотвращения появления новых каналов утечки при кажущемся достаточным уровне защиты.

Z4. Накопление и хранение в защищенном виде массивов различной информации, имеющей речевую природу. Сюда же, видимо, следует отнести и информацию мультимедийного характера.

Для решения задачи Z4 можно применять стандартные методы, позволяющие накапливать и хранить в защищенном виде информацию конфиденциального характера. Но специфика объекта защиты и требования к работе с записями речевых переговоров вынуждают рекомендовать использовать для этих целей отдельные защищенные помещения, вычислительные средства и специальные информационно-справочные и информационно-поисковые системы.

Каналы телефонной связи являются наиболее уязвимыми с точки зрения организации НСД к конфиденциальной информации. Контролировать телефонные переговоры можно на всем протяжении телефонной линии, а при использовании мобильной связи еще и во всей зоне распространения радиосигнала .

В настоящее время можно говорить о следующих видах телефонной связи:

Стандартная телефонная связь, которая осуществляется по коммутируемым каналам;

Мобильная связь, основным примером которой можно считать связь по стандарту GSM;

Цифровая телефония (IP-телефония), которая осуществляется по сетям с коммутацией пакетов.

Каждый вид телефонной связи имеет свои особенности, которые необходимо учитывать при построении

концепции защиты информации.

Штатная концепция защиты речевых переговоров при стандартной телефонной связи состоит в предположении отсутствия у злоумышленника доступа к телефонным каналам. Каких-либо средств защиты данная система телефонной связи не предусматривает. При отсутствии уверенности в такой «системе» защиты решение задачи обеспечения безопасности переговоров полностью ложится на абонентов.

В основе концепции защиты информации в системе связи стандарта GSM лежат криптографические протоколы аутентификации, алгоритмы шифрования трафика в радиоканале и система временных идентификаторов абонентов . Все эти средства защиты обеспечиваются самой системой связи.

Цифровая телефония допускает

Аналоговый или цифровой сигнал

Последняя

Аналоговый или

цифровой канал

АТС, базовая станция, оборудование провайдера

Возможно применение шифрования или специальных мер защиты

Рис.1. Общая модель телефонной связи

применение практически всего спектра средств криптозащиты (защищенные протоколы, шифрование трафика и т.п.), причем это может обеспечиваться как штатными средствами защиты системы связи (провайдера), так и оборудованием абонентов.

Для пользователя все три вида телефонного обслуживания представляются как единая телефонная сеть, и он зачастую не знает, как точно осуществляется то или иное телефонное соединение. Поэтому логично для рассмотрения вопросов обеспечения безопасности схематично представить укрупненную модель телефонной связи (рис. 1).

Цифрами обозначены «точки» (места), в которых условия доступа к речевым сигналам с целью НСД имеют принципиальные отличия.

Методы защиты речевой информации

Точка 1. Помещение, пространство на улице и т.п., в котором абонент непосредственно осуществляет телефонное общение.

Данная точка характеризуется следующими основными особенностями:

Наличием открытого речевого сигнала (не зашифрованного) в аналоговой форме;

При телефонном разговоре имеется (слышен) сигнал только одного абонента;

Имеются определенные ограничения по возможностям применения средств защиты (средства как минимум не должны мешать ведению переговоров), невозможно использовать криптографические методы защиты.

Точка 2. Канал связи - аналоговый, цифровой или радиоканал - между терминалом абонента и оборудованием системы связи. Для стандартной телефонной связи это АТС. Для мобильной связи - базовая станция. Для 1Р-телефонии - оборудование провайдера.

Точка характеризуется:

В определенной степени постоянным и достаточно стабильным каналом связи, который невозможно обеспечить физической защитой на всем протяжении;

Сигнал может иметь аналоговую или цифровую форму, быть открытым или зашифрованным;

В коммутируемом канале связи присутствуют одновременно сигналы обоих абонентов ;

Можно использовать практически любые средства защиты, включая криптографические протоколы аутентификации и многоуровневое шифрование .

Точка 3. Оборудование и каналы той или иной системы связи.

Главная цель выделения точки 3 состоит в необходимости подчеркнуть факт, что условия осуществления НСД к телефонным переговорам «внутри» системы связи имеют место быть, и они могут принципиально отличаться от условий осуществления НСД на «последней» миле (в точке 2). Причем эти условия могут быть как значительно проще, так и значительно сложнее. Но в любом случае для осуществления НСД в точке 3 необходимо иметь доступ к штатному оборудованию системы связи (оборудованию провайдера).

В точке 1 необходимо обеспечить решение задач 21 и 23.

Задача защиты переговоров, происходящих в помещении или на контролируемой территории, всегда может быть решена ценой определенных затрат и с созданием больших или меньших неудобств для переговаривающихся персон . Это обеспечивается:

Проверкой помещения и определенным контролем прилегающей территории, использованием технических средств (розеток, телефонных аппаратов, оргтехники и т.п.), исключающих утечку информации по побочным каналам;

Организацией соответствующего режима доступа в проверенное и контролируемое помещение;

Применением средств физической защиты информации, включающих в себя постановщики заградительных помех, нейтрализаторы, фильтры и средства физического поиска каналов утечки информации. Причем желательно обеспечить создание некоррелированных помех, исключающих возможность их компенсации при многоканальном съеме информации ;

Постоянным мониторингом и оценкой качества защиты речевой информации на объекте. Существует много объективных и субъективных причин, которые могут явиться источником сбоев и нарушений в функционировании систем защиты в рабочих помещениях.

Очевидно, приведенная выше система мер в основном направлена на обеспечение безопасности связи со стационарных телефонов (в том числе и 1Р) и на предотвращение утечки по побочным каналам, одной из причин которых может являться телефон мобильной связи. Безопасность телефонных переговоров вне контролируемого помещения и в мобильном варианте эта система мер не обеспечивает.

Для предотвращения НСД к речевой информации в точке 2 можно использовать практически любые технические средства. В частности, для защиты обычных телефонных каналов сегодняшний рынок представляет пять разновидностей специальной техники :

Анализаторы телефонных линий;

Средства пассивной защиты;

Постановщики активной заградительной помехи;

Односторонние маскираторы речи ;

Криптографические системы защиты .

Предназначение технических средств, относящихся к первым трем группам, достаточно очевидно.

Принято выделять три типа устройств , обеспечивающих криптографическую защиту речевой информации: маскираторы, скремблеры и устройства с передачей шифрованной речи в цифровом виде. Мас-кираторы и скремблеры относятся к аппаратуре временной стойкости , так как используют передачу преобразованного сигнала по каналу связи в аналоговом виде. Вообще, провести строгое обоснование степени защищенности скремблеров крайне сложно.

Для гарантированной защиты телефонных переговоров желательно использовать аппаратуру, построенную на принципах цифровой передачи речи и обеспечивающую криптографическую защиту на всех этапах передачи.

Таким образом, оба абонента телефонной связи должны быть оснащены соответствующей шифртехни-кой, что является определенным неудобством. Вторым важным недостатком является тот факт, что в настоящее время ни один из скремблеров не имеет надежной системы предотвращения перехвата речевой информации из помещения по телефонной линии, находящейся в отбое. Следовательно, такая аппаратура предоставляет принципиальную возможность проводить НСД в точке 1 (см. рис. 1) по техническим каналам утечки: акустическому, электромагнитному, сетевому и др.

В какой-то степени решить вопросы защиты речевого обмена в точке 2 позволяют односторонние маскираторы , но говорить о полной, надежной и доказательной защите информации в этом случае нет оснований.

Для защиты в точке 2 сигналов IP-телефонии из приведенного выше списка специальной техники можно использовать анализаторы телефонных линий (для контроля над возможными несанкционированными подключениями к линии) и цифровые системы криптографической защиты. Применение технических средств, вносящих помехи в канал связи, приведет к разрушению цифрового канала и невозможности использования IP-телефонии.

Как видно из рис. 1, концепция защиты информации сотовых систем, по сути, ограничивается только точкой 2 (т.е. радиоканалом). О мерах по дальнейшей защите должны позаботиться сами абоненты. Решить эти вопросы можно путем применения специальных криптографических средства абонентского шифрования, которые позволяют защищать речевой сигнал на всем пути следования от одного мобильного терминала до другого.

Применение подобных криптографических средств позволяет защищать речевую информацию в телефонных проводах, системах связи IP-телефонии и сотовых сетях. По сути, это единственная возможность построения надежной (и доказательной) системы защиты речевых переговоров в точках 2 и 3.

Таким образом, надежное перекрытие возможных каналов утечки в охраняемых помещениях и применение сертифицированных криптографических средств, позволяющих шифровать информацию на всем протяжении линий связи между абонентами, позволяет построить надежную систему защиту для конфиденциального обмена речевой информацией. Правомерность таких рекомендаций подтверждают и некоторые публикации , в которых рассматриваются зарубежные технологии и терминология доступа к конфиденциальной информации. Доступ к данным в точке 1 характеризуется как доступ к открытой информации -«информации в покое» (information at rest). В противоположном состоянии - «информация в движении» (info in motion), открытый текст может быть зашифрован сильным криптоалгоритмом, и быстро подступиться к нему уже невозможно.

ЛИТЕРАТУРА

1. Развитие правового обеспечения информационной безопасности / Под ред. А.А. Стрельцова. М.: Престиж, 2006.

2. Кравченко В.Б. Защита речевой информации в каналах связи // Специальная техника. 1999. № 4. С. 2 - 9; 1999. № 5. С. 2 - 11.

3. Цвикер Э., Фельдкеллер Р. Ухо как приемник информации / Пер. под общ. ред. Б.Г. Белкина. М.: Связь, 1971.

4. Закрытие телефонных переговоров. ВЕБ форум по безопасности. http://www.sec.ru/

5. Материалы сайта http://www.Phreaking.RU/

6. Sutton R.J. Secure Communications: Applications and Management. John Wiley & Sons, 2002.

7. Ратынский М. Телефон в кармане. Путеводитель по сотовой связи. М.: Радио и связь, 2000.

8. Лагутенко О.И. Модемы: Справочник пользователя. СПб.: Лань, 1997.

9. Алферов А.П., Зубов А.Ю., Кузьмин А. С., Черемушкин А.В. Основы криптографии. М.: Гелиос АРВ, 2001.

10. Петраков А.В. Основы практической защиты информации. М.: Радио и связь, 1999.

11. Бортников А.Н., Губин С.В., Комаров И.В., Майоров В.И. Совершенствование технологий информационной безопасности речи // Конфидент. 2001. № 4.

12. Сталенков С. Способы и защита телефонных линий. http://daily.sec.ru/

13. Абалмазов Э.И. Новая технология защиты телефонных переговоров // Специальная техника. 1998. № 1. С. 3 - 9.

14. Beker H.J., Piper F.C. Secure Speech Communications. London: Academic Press, 1986.

15. Смирнов В. Защита телефонных переговоров // Банковские технологии. 1996. № 8. С. 5 - 11.

16. Берд К. Искусство быть // Компьютерра. 2005. №11. http://www.computeiTa.ru/offlme/2005/583/38052/

Всякий, у кого есть что сохранять в тайне от других, при пользовании телефоном рано или поздно задумывается о том, как защититься от прослушивания телефонного разговора. Возни-кает проблема выбора средства защиты из обилия имеющихся на российском рынке. Особое значение эта задача приобретает с развитием технологии IP-телефонии.

При пользовании телефонным аппаратом мы вольно или невольно доверяем ему информацию, которая порой носит конфидециальный характер. Это могут быть сведения, касающиеся личной жизни, или персональные данные сотрудников организаций. По телефону могут передаваться сведения, содержащие коммерческую или банковскую тайну. Вообще говоря, при общении по телефону двух людей предполагается, что их никто другой не слышит, а линия связи защищена от прослушивания третьими лицами. К сожалению это далеко не так. В ТфОП электрические сигналы распространяются в линиях связи в открытом виде.

Практически любой злоумышленник, имея соответствующее оборудование, может получить доступ к конфиденциальной информации, передаваемой в ТфОП, используя:

Непосредственное подключение к телефонным линиям связи;

Бесконтактный съем информации и "жучки";

Излучение в радио- и оптическом спектрах частот.

Так как же защитить речевую информацию? В настоящее время активно развиваются два направления защиты речевой информации. Одно из них связано с физической защитой телефонных линий и акустической защитой переговоров. Другое направление защиты телефонной голосовой связи основано на информационном преобразовании телефонных сигналов и сообщений

СРЕДСТВА ФИЗИЧЕСКОЙ ЗАЩИТЫ РЕЧЕВОЙ ИНФОРМАЦИИ

Маскировка речи - эффективное средство, обеспечивающее высокую степень защиты телефонных переговоров. Маскиратор представляет собой генератор шума, корреляционные характаристики которого могут динамически меняться во время переговоров. При передаче речевой информации маскиратор на приемной стороне выдает в линию интенсивный шум в полосе частот телефонного канала, который распространяется по всей линии связи, создавая сильную помеху злоумышленнику. Одновременно шумовой сигнал маскиратора используется для компенсации помехи в поступившей "смеси" речевого сигнала и помехи (с помощью адаптивного фильтра). В результате на приемной стороне абонент слышит речь без помех, а злоумышленник - с помехами. Как правило, маскиратор подключается со стороны принимающего абонента (односторонний маскиратор), хотя возможно подключение и на стороне передающего абонента (двусторонний маскиратор). В последнем случае исчезает возможность дуплексного режима телефонных переговоров, поскольку потребуется поочередное включение и выключение каждого маскиратора. Неудобство при использовании маскираторов - наличие сильного шума на передающей стороне. Односторонние маскираторы речи встроены в ряд устройств, среди которых: прибор "Ту-ман", имеющий уровень заградительной помехи до 1 Вт в полосе частот 0,5 - 3,5 кГц; прибор Soundpress с мощностью шума 2 Вт; а также защитный телефонный модуль SI-2001.

Нейтрализаторы средств подключения к телефонной линии обеспечивают создание необратимых физико-химических преобразований в технических средствах, которые использует злоумышленник. Нейтрализатор выдает в линию кратковременный сигнал (свыше 1,5 кВ) или серию коротких импульсов, которые производят разрушение входных цепей подключаемых устройств. Обычно приборы физического уничтожения устройств несанкционированного съема речевой информации выжигают "жучки" на растоянии 200-300 м. Такими нейтрализаторами являются Bugroaster (прожигатель "жучков"), ПТЛ-1500 (прожигатель телефонной линии) и "Кобра" (выжигатель закладных устройств). Средства пассивной защиты - это фильтры частот, блокираторы и другие устройства, которые, как правило, устанавливают в разрыв телефонной линии или в цепь телефонного аппарата для исключения возможности прослушивания разговоров через телефонную линию в режиме "отбоя". Такие устройства, однако, не защищают телефонную линию во время ведения разговора от его перехвата. Средства пассивной защиты речевой информации: устройство "Корунд-М", заграждающий фильтр МТ202, блокиратор телефонных "жучков" МТ201, индикатор телефонной линии ЛСТ 1007А. Средства постановки активных помех используются для защиты участка "телефонный аппарат - АТС". Обеспечивают постановку в телефонной линии заградительной помехи и некоторое изменение стандартных параметров телефонного канала (например, уровня передачи/приема телефонного сигнала). Помеха превышает номинальный уровень телефонного сигнала на один-два и более порядков и, воздействуя на входные каскады и устройства питания средств перехвата речевой информации в канале связи, выводит их из линейного режима. В результате злоумышленник слышит вместо желаемой информации только шумы. Для того чтобы помеха не влияла на качество речевого сигнала, она компенсируется перед подачей на передающий телефонный аппарат и подбирается из сигналов, которые затухают до прихода их на АТС или отфильтровываются от полезного сигнала. Средства постановки активных помех имеют высокую эффективность защиты телефонных линий практически от всех видов прослушивающих устройств. Среди них: электронный мо-дуль комплексной защиты проводной телефонной линии "Спрут"и"Соната-03М", генераторы шума по стандартным телефонным линиям SEL SP-17/T, "Цикада", "Гном", "Протон" и др.

Анализаторы телефонных лини й предназначены для поиска каналов перехвата телефонных разговоров и выявления случаев несанкционированного подключения к телефонной линии. Различают два основных класса анализаторов. Первый включает в себя устройства, выявляющие изменения параметров телефонной линии при несанкционированном подключении к ней: постоянной составляющей тока, активной и реактивной составляющей импеданса телефонных линий. Изменения этих характеристик фиксируются и служат основанием для принятия решений о возможности несанкционированного подключения к телефонной линии.

Простейшие анализаторы - устройства контроля телефонных линий КТЛ-2 и ТПУ-5 - позволяют определять резестивные изменения параметров линии и измерять в них напряжение. Более сложные анализаторы позволяют выявлять приблизительное место подкючения к линии, а также факты бесконтактного подключения: анализаторы телефонных линий АЛТ-01, АТ-23, "Ольха", "Багер-01", МТ205, поисковое устройство РТ 030, кабельный радар "Вектор", системы нелинейной локации и другие. Второй класс составляют программно-аппаратные средства радиомонторинга и сканирова-ния, принцип действия которых основан на контроле и анализе радиоизлучений средствами перехвата и подключения к телефонным линиям. Такие устройства позволяют эффективно выявлять "жучки". Имеются средства контроля - от сравнительно дешевых индикаторов поля D-006 до универсальных комплексов мониторинга технических каналов утечки информации "Крона-6000" и дорогих сканеров AR-3000. Слабое место анализаторов телефонных линий - высокая вероятность ложных срабатыва-ний, а также невозможность определить все виды подключений к телефонной линии.

Поэтому созданы так называемые комплексы мониторинга и анализа результатов контроля сигналов от средств несанкционированного доступа.

Такие комплексы могут решать следующие задачи:

Выявление излучений средств несанкционированного доступа и их локализация;

Выявление побочных элекромагнитных излучений и наводок;

Оценка эффективности использования технических средств защиты речевой информации;

Контроль выполнения ограничений на использование радиоэлектронных средств;

Оценка вида и параметров исходного информационного потока, содержаще-гося в обрабатываемом аналоговом сигнале;

Ведение базы данных по параметрам сигналов и их источникам.

Программы обнаружения средств съема речевой информации устанавливаются на ПЭВМ. В них реализовано большинство алгоритмов обнаружения радиозакладок. Программно-аппаратные комплексы радиомониторинга: универсальная программа обнаружения средств негласного съема информации "Филин", универсальная мониторинговая программа Sedif Plus, профессиональная мониторинговая программа Sedif Pro, система сбора и обработки данных и контроля измерений "Регламент-П".

В последнее время появились многофункциональные устройства. Например, система безо-пасности телефонной линии "Барьер-4" обеспечивает:

Конроль состояния электросети и обнаружение в ней высокочастотных сиг-налов;

Возможность подключения сканирующих и анализирующих устройств;

Подавление прослушивающих и звукозаписывающих устройств;

Индикацию подключения устройств съема информации и т.д.

Многофункциональными являются устройства защиты телефонных переговоров от прослушивания и записи серии "Прокруст", комплексной защиты проводной линии от несанкционированного съема информации "Спрут", комплексной защиты телефонной линии "Шторм", а также упомянутая выше система безопасности телефонной линии серии "Барьер" и др.

СРЕДСТВА АКУСТИЧЕСКОЙ ЗАЩИТЫ РЕЧЕВОЙ ИНФОРМАЦИИ

Для обеспечения конфиденциальности телефонных переговоров недостаточно защитить информацию в телефонной линии. Весьма велика вероятность съема речевой информации до преобразования в телефонной трубке звуковых колебаний в электрические сигналы. Защита на этой стадии называется акустической. Она основана на использовании маскировки речи акустическим маскирующим шумом, действующим в полосе частот речи и имеющим "глад-кую" спектральную характеристику. Имеются три основные группы средств акустической защиты речевой информации. К первой относятся постановщики заградительной акустической помехи, которые применяются для акустической защиты помещений и, как правило, используются с аппаратурой вибрационной защиты: "Барон", "Шорох", "Шторм". Они позволяют защитить информацию от перехвата с использованием стетоскопов, лазерных микрофонов по виброакустическим каналам распространения. Комплекс состоит из генератора шума и нескольких радиоприемников, которые за счет микширования существенно снижают вероятность выделения речевого сигнала из зашумленного. Ко второй группе можно отнести генераторы акустического шума, которые располагаются вблизи места ведения телефонных переговоров и своим шумом маскируют речь участников переговоров. При этом говорящий в телефонную трубку не защищен от воздействия акустического шума. К таким устройствам относится генератор акустического шума ANG-2000 (создает помеху мощностью до 2 Вт в полосе 2 - 10 кГц). Для защиты от шумов генератора используются гарнитуры переговорных устройств (TF-011D, ОКП-6 и др.). Третья группа средств представлена акустическими маскираторами: маскирующий шум поступает от генератора одновременно на электроакустический излучатель и на вход фильтра-смесителя сигналов, на второй вход которого подается сигнал с выхода приемного микрофона. В смесителе акустических сигналов производится компенсация шумовой составляющей сигнала, и очищенная речь поступает в телефонную линию. Маскиратор реализован в аппаратуре акустической защиты конфиденциальных переговоров CNDS, обеспечивает подавление маскирующего шума в сигнале на глубину 26 - 30 дБ. ИНФОРМАЦИОННОЕ ПРЕОБРАЗОВАНИЕ РЕЧЕВЫХ СИГНАЛОВ И СООБЩЕНИЙ Первыми аппаратно-программными устройствами защиты речевой информации при ее передаче в аналоговом виде в телефонном канале стали скремблеры. При аналоговом скремблировании преобразование исходного речевого сигнала производится таким образом, что линейный сигнал в телефонной линии становится неразборчивым, хотя и занимает ту же полосу частот. Речевой сигнал может подвергаться частотной инверсии, частотной и временной перестановкам, а кроме того, мозаичному преобразованию (частотной инверсии и временной перестановке). Аналоговое скремблирование обеспечивает только временную стойкость речевой информации. При этом под стойкостью понимается количество операций (преобразований), которые необходимы для дешифрирования некоторого речевого сообщения без знания ключей. Однако, имея достаточно мощный комплекс измерительной и преобразующей аппаратуры, можно с приемлемым качеством восстановить исходный речевой сигнал. Чтобы повысить стойкость преобразования речевого сигнала, в состав скремблеров вводят криптоблоки для управления скремблированием. Такие скремблеры на передающей и приемной сторонах должны обеспечить синхронизацию устройств перед началом работы и поддерживать ее во время телефонного разговора. Криптографическое управление скремблированием приводит к задержке сигнала, что порождает в телефонном аппарате так называемое эхо. Чем мощнее криптографический алгоритм, тем хуже качество речевого сигнала на приемной стороне телефонной линии. Для устранения этого недостатка используют ключи длиной порядка 30 бит для симметричной ключевой системы и около 100 бит - в несимметричной ключевой системе. Имеется большой выбор разнообразных скремблеров: телефонные/факсимильные скремб-леры серии SCR-M 1.2, "Селена", "Орех-А", "Линия-1" и др. Значительно более высокую стойкость защиты речевой информации можно получить при передаче ее в канале связи в цифровой форме с помощью скремблеров, только не аналоговых, а цифровых. Зашифровка и расшифровка речевой информации осуществляется по одному ал-горитму. Использование шифраторов речевой информации возможно при их синхронизации на передающей и приемной сторонах телефонного канала: на передающей стороне добавляют в информационный поток биты синхронизации, которые выделяются на приемной стороне для синхронизации устройств, или используют для синхронизации шифраторов генераторы вре-менных импульсов и схемы синхронизации с памятью. Существенным недостатком шифраторов является их нестойкость к фальсификации речевой информации. Кроме того, при появлении сетей с коммутацией пакетов возникла возможность использовать для защиты речевой информации блочное шифрование, которое по сравнению с потоковым имеет значительнобольшую стойкость. Гарантированную стойкость защиты речевой информации можно получить шифрованием звуковых кодов речи. Оцифровку аналогового речевого сигнала, сжатие и кодирование цифрового сигнала осуществляется с помощью вокодера (от английского voice coder). Принцип работы вокодеров основан на оцифровке речевого сигнала путем распознования звуков и кодирования их на небольшой скорости (1 - 2 кбит/с), позволяющей достаточно точно представить любой звук в цифровой форме. Если к цифровому потоку применить криптографическое преобразование, то получится закодированная информация гарантированной стойкости, практически не роддающаяся дешифрованию без знания ключей и используемых криптоалгоритмов. Большинство вокодеров и скремблеров используют систему открытого распределения криптографических ключей Диффи-Хеллмана и шифрование цифрового потока на основе различных алгоритмов, в том числе triple DES, CAST-128, Blowfish, IDEA и российский ГОСТ 28147-89. Недостатком вокодеров является некоторая задержка сигнала, а также искажение речевой информации. Одним из лучших считается кодек, реализующий алгоритм CELP, который использован в модифицированном виде в аппаратуре "Референт". Коммерческие вокодеры относительно дороги, но количество их растет с каждым годом: телефон Voice Coder-2400, приставка к телефонному аппарату для защиты речевой информа-ции "Орех-4130", аппараты защиты телефонных переговоров СКР-511 "Референт". ЗАЩИТА РЕЧЕВОЙ ИНФОРМАЦИИ В IP-ТЕЛЕФОНИИ В IP-телефонии существуют два основных способа передачи пакетов с речевой информацией по сети: через сеть Интернет и через корпоративные сети + выделенные каналы. Между этими способами мало различий, однако во втором случае гарантируется лучшее качество звука и небольшая фиксированная задержка пакетов речевой информации при их передаче по IP-сети. Для защиты речевой информации, передаваемой в IP-сетях, применяются криптографические алгоритмы шифрования исходных пакетов и сообщений, которые, вообще говоря, позволяют обеспечить гарантированную устойчивость IP-телефонии. Существуют эффективные реализованные на ПЭВМ криптографические алгоритмы, которые при использовании 256-битных секретных и 1024-битных открытых ключей шифрования (например, по ГОСТ 28147-89) практически делают невозможным дешифрование речевого пакета. Однако при использовании в IP-телефонии таких алгоритмов следует учитывать несколько важных факторов, которые могут свести на нет возможности многих современных средств криптографической защиты информации. Для обеспечения приемлемого качества звука на приемной стороне при передаче речевых пакетов в IP-сети задержка в их доставке от приемной стороны не должна превышать 250 мс. Для уменьшения задержки оцифрованный речевой сигнал сжимают, а затем зашифровывают с использованием алгоритмов потокового шифрования и протоколов передачи в IP-сети. Другой проблемой защищенной IP-телефонии является обмен криптографическими ключами шифрования между абонентами сети. Как правило, используются криптографические протоколы с открытым ключом с применением протокола Диффи-Хеллмана, который не дает тому, кто перехватывает разговор, получить какую-либо полезную информацию о ключах и в то же время позволяет сторонам обменяться информацией для формирования общего сеансового ключа. Этот ключ применяется для зашифровки и расшифровки ресевого потока. Для того, чтобы свести к минимуму возможность перехвата ключей шифрования, используются различные технологии аутентификации абонентов и ключей. Все криптографические протоколы и протокол сжатия речевого потока выбираются программами IP-телефонии динамически и незаметно для пользователя, предоставляя ему естественный интерфейс, подобный обычному телефону. Реализация эффективных криптографических алгоритмов и обеспечение качества звука требуют значительных вычислительных ресурсов. В большинстве случаев эти требования выполняются при использовании достаточно мощных и производительных компьютеров, которые, как правило, не умещаются в корпусе телефонного аппарата. Но межкомпьютерный обмен речевой информацией не всегда устраивает пользователей IP-телефонии. Гораздо удобнее использовать небольщой, а лучше мобильный аппарат IP-телефонии. Такие аппараты уже появились, хотя они обеспечивают стойкость шифрования речевого потока значительно ниже, чем компьютерные системы IP-телефонии. В таких телефонных аппаратах для сжатия речевого сигнала используется алгоритм GSM, а шифрование осуществляется по протоколу Wireless Transport Layer Security (WTLS), который является частью протокола Wireless Application Protocol (WAP), реализованного в сетях мобильной связи. По прогнозам экспертов, будущее именно за такими телефонными аппаратами: небольшими, мобильными, надежными, имеющими гарантированную стойкость защиты речевой информации и высокое качество

ащита информации от утечки по акустическому каналу - это комплекс мероприятий, исключающих или уменьшающих возможность выхода конфиденциальной информации за пределы контролируемой зоны за счет акустических полей.

5.3.1. Общие положения [А]

Основными мероприятиями в этом виде защиты выступают организационные и организационно-технические меры.

Организационные меры предполагают проведение архитектурно-планировочных, пространственных и режимных мероприятий, а организационно -технические - пассивных (звукоизоляция, звукопоглощение) и активных (звукоподавление) мероприятий. Не исключается проведение и технических мероприятий за счет применения специальных защищенных средств ведения конфиденциальных переговоров (рис. 49).

Архитектурно-планировочные меры предусматривают предъявление определенных требований на этапе проектирования зданий и помещений или их реконструкцию и приспособление с целью исключения или ослабления неконтролируемого распространения звуковых полей непосредственно в воздушном пространстве или в строительных конструкциях в виде 1/10 структурного звука. Эти требования могут предусматривать как выбор расположения помещений в про -

странственном плане, так и их оборудование необходимыми для акустической безопасности элементами, исключающими прямое или отраженное в сторону возможного расположения злоумышленника распространение звука. В этих целях двери оборудуются там бурами, окна ориентируются в сторону охраняемой (контролируемой) от присутствия посторонних лиц территории и пр.

Режимные меры предусматривают строгий контроль пребывания в контролируемой зоне сотрудников и посетителей.

Организационно -технические меры предусматривают использование звукопоглощающих средств. Пористые и мягкие материалы типа ваты, ворсистые ковры, пенобетон, пористая сухая штукатурка являются хорошими звукоизолирующими и звукопоглощающими материалами - в них очень много поверхностей раздела между воздухом и твердым телом, что приводит к многократному отражению и поглощению зву ковых колебаний.

Для облицовки поверхностей стен и потолков широко используются специальные герметические акустические панели, изготавливаемые из стекловаты высокой плотности и различной толщины (от 12 до 50 мм). Такие панели обеспечивают поглощение звука и исключают его распространение в стеновых конструкциях. Степень звукопоглощения а, отражения и пропускания звука преградами характеризуется коэффициентами звукопоглощения, отражения Ь, пропускания t.

Степень отражения и поглощения звуковой энергии определяется частотой звука и материалом отражающих (поглощающих) конструкций (пористостью, конфигурацией, толщиной).

Устраивать звукоизолирующие покрытия стен целесообразно в небольших по объему помещениях, так как в больших помещениях звуковая энергия максимально поглощается, еще не достигнув стен. Известно, что воздушная среда обладает некоторой звукопоглощающей способностью и сила звука убывает в воздухе пропорционально квадрату расстояния от источника.

Внутри помещения уровень громкости звучит выше, чем на открытом пространстве, из-за многократных отражений от различных поверхностей, обеспечивающих продолжение звучания даже после прекращения работы источника звука (реверберация). Уровень реверберации зависит от степени звукопоглощения.

Величина звукопоглощения А определяется коэффициентом

звукопоглощения а и размерами звукопоглощающей поверхности:

Значения коэффициентов звукопоглощения различных материалов известны. Для обычных пористых материалов - войлока, ваты, пористой штукатурки - оно колеблется в пределах а = 0,2 - 0,8. Кирпич и бетон почти не поглощают звук (а = 0,01 -0,03).

Степень ослабления звука при применении зву -копоглощающих покрытий определяется в децибелах.

Апример, при обработке кирпичных стен (а = 0,03) пористой штукатуркой (а = 0,3) звуковое давление в помещении ослабляется на 10 дБ (8 = 101g £).

5.3.2. Способы и средства защиты [А]

Для определения эффективности защиты звукоизоляции используются шумомеры. Шумомер - это измерительный прибор, который преобразует колебания звукового давления в показания, соответствующие уровню звукового давления. В сфере акустической защиты речи используются аналоговые шумомеры (рис. 50).

По точности показаний шумомеры подразделяются на четыре класса. Шумомеры нулевого класса служат для лабораторных измерений, первого - для натурных измерений, второго -для общих целей; шумомеры третьего класса используются для ориентированных измерений. На практике для оценки степени защищенности акустических каналов используются шумомеры второго класса, реже - первого.

Измерения акустической защищенности реализуются методом образцового источника звука. Образцовым называется источник с заранее известным уровнем мощности на определенной частоте (частотах),

Выбирается в качестве такого источника магнитофон с записанным на пленку сигналом на частотах 500 Гц и 1000 Гц, модулированным синусоидальным сигналом в 100- 120 Гц. Имея образцовый источник звука и шу-момер, можно определить поглощающие возможности помещения, как показано на рис. 51.

Величина акустического давления образцового источника звука известна. Принятый с другой стороны стены сигнал замерен по показаниям шумомера. Разница между показателями и дает коэффициент поглощения.

Таблица 4

|

Частота сигнала (Гц) |

|

Для проведения оценочных измерений защищенности помещений от утечки по акустическим и вибрационным каналам используются так называемые электронные стетоскопы. Они позволяют прослушивать ведущиеся в помещении переговоры

через стены, полы, по толки, системы отопления, водоснабжения, вентиляционные коммуникации и другие металлоконструкции. В качестве чувствительного элемента в них используется датчик, преобразующий механические колебания звука в электрический сигнал. Чувствительность стетоскопов колеблется от 0,3 до 1,5 v/дБ. При уровне звукового давления 34 - 60 дБ, соответствую -щем средней громкости разговора, современные стетоскопы позволяют прослушивать помещения через стены и другие ограждающие конструкции толщиной до 1,5 м. После проверки с помощью такого стетоскопа возможных каналов утечки принимаются меры по их защите. В качестве примера можно привести электронный стетоскоп «Бриз» («Элерон»). Рабочие диапазоны частот- 300 - 4000 Гц, питание автономное. Предназначен для выявления вибрационно-акустических каналов утечки информации, циркулирующей в контролируемом помещении, через ограждения конструкции или коммуникации, а также для контроля эффективности средств защиты информации.

В тех случаях, когда пассивные меры не обеспечивают необходимого уровня безопасности, используются активные средства. К активным средствам относятся генераторы шума - технические устройства, вырабатывающие шумоподобные электронные сигналы. Эти сигналы подаются на соответствующие датчики акустического или вибрационного преобразования. Акустические датчики предназначены для создания акустического шума в помещениях или вне их, а вибрационные - для маскирующего шума в ограждающих конструкциях. Вибрационные датчики при клеиваются к защищаемым конструкциям, создавая в них звуковые колебания.

В качестве примера генераторов шума можно привести систе -му виброакустического зашумления «Заслон» («Маском»). Система позволяет защитить до 10 условных поверхностей, имеет автомати -ческое включение виб ропреобразователей при появлении акустического сигнала. Эффективная шумовая полоса частот 100 - 6000 Гц (рис. 53). На рис. 54 приведен пример размещения в охраняемом помещении системы акустических и вибрационных да тчиков.

Рис 54. Вариант размещения датчиков акустической

Современные генераторы шума обладают эффективной полосой частот в пределах от 100 - 200 Гц до 5000 - 6000 Гц. Отдельные типы генераторов имеют полосу частот до 10 000 Гц. Число подключаемых к одному генератору датчиков различно - от 1 - 2 до 20 - 30 штук. Это определяется назначением и конструктивным исполнением генератора.

Используемые на практике генераторы шума позволяют защищать информацию от утечки через стены, потолки, полы, окна, двери, трубы, вентиляционные коммуникации и другие конструкции с достаточно высокой степенью надежности. В

Итак, защита от утечки по акустическим каналам реализуется:

применением звукопоглощающих облицовок, спе -циальных дополнительных тамбуров дверных проемов, двойных оконных переплетов;

использованием средств акустического зашумления объемов и поверхностей;

закрытием вентиляционных каналов, систем ввода в помещения отопления, электропитания, телефонных и радиокоммуникаций;

использованием специальных аттестованных помещений, исключающих появление каналов утечки информации.